개요

Azure Monitoring Agent를 이용해서 Azure 서비스를 모니터링할 때, 어떤 인증 및 권한을 통해서 모니터링이 가능한지 알아봅니다.

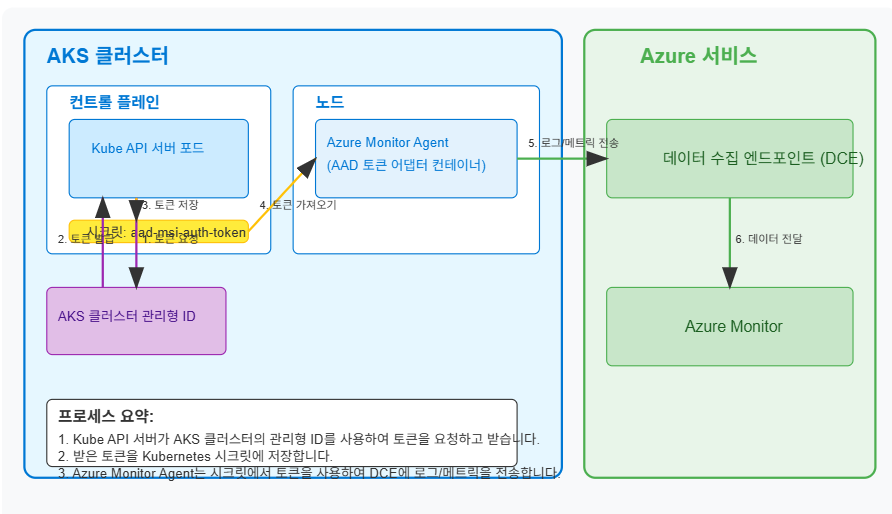

아키텍처

프로세스

1. 토큰 요청 및 발급

- AKS 클러스터의 컨트롤 플레인에 있는 kube-apiserver pod가 클러스터의 Managed ID (MI)를 사용하여 token을 요청합니다.

- AKS 클러스터 MI는 토큰을 kube-apiserver pod에게 반환합니다.

2. 토큰 저장

- 발급 된 token은 aad-msi-auth-token이라는 이름을 가진 kubernetes secret에 저장됩니다.

3. 토큰 사용 과정

- 노드에서 실행중인 AMA(AAD Toekn adapter container)가 aad-msi-auth-token 시크릿에서 토큰을 가져옵니다.

- 해당 토큰을 사용하여 Azure 서비스에 인증을 진행합니다.

4. 데이터 전송 흐름

- AMA는 수집한 로그와 메트릭을 직접 Azure Monitor로 보내지 않고 DCE(Data Collection Endpoint)로 전송합니다.

- DCE에서 DCR을 기반으로 Azure Monitor로 로그 및 메트릭 값을 전달합니다.

'Azure' 카테고리의 다른 글

| [Azure] Azure Kubernetes Service Networking Model (0) | 2025.05.15 |

|---|---|

| Azure DevOps Service Connection (0) | 2025.05.09 |

| AKS Monitoring with Prometheus, Grafana and Log Analytics (0) | 2025.03.28 |

| Azure Kubernetes Service Logging with Log Analytics (0) | 2025.03.25 |

| Exposing AKS Apps Using Front Door And Private Link Service (1) | 2025.03.20 |